最近看的一道取证题,还是很有意思的,记录一下。

分析镜像

题目给的是一个vbx镜像,我们先直接启动看看猫腻。打开发现要密码验证,那么可以用沾滞键或者chntpw修改密码登录看看内容,当然也可以想办法把vdi文件挂载到linux,用wine直接查看。这里采用第一种方法。

分析镜像

先试着直接挂载vdi文件,这里用到了qemu_img。执行命令

qemu-img convert XYCTF.vdi -O vpc -o subformat=dynamic XYCTF.vhd然后在windows的磁盘管理里面选择“操作”——“附加VHD”,选择刚才的文件附加到本地。但这时候他提示磁盘bitlocker加密了,那么接下来大概两种思路。一种是用volatility扫描内存镜像,看看在桌面之类的地方或者documents里面有没有给BitLocker密钥,另一种方法就是用memprocfs扫描内存镜像,直接dump出bitlocker的密钥。这里采用第二种方法。(第一种也可以,但是得用vol3。其实两种思路都差不多,只是工具不一样,后面的一些步骤不一样)

首先得先dump出内存镜像(两种方法都得走)。利用vbx的debugvm模式,先开启虚拟机,然后找到“VirtualBox.exe”所在目录,打开cmd,输入命令

VBoxManage debugvm XYCTF dumpvmcore --filename=.\dump.elf坐和放宽,就能看到目录下出现了“dump.elf”文件。(如果有什么权限问题,用管理员启动cmd即可)将这个文件复制到MemProcFS的目录下,输入命令

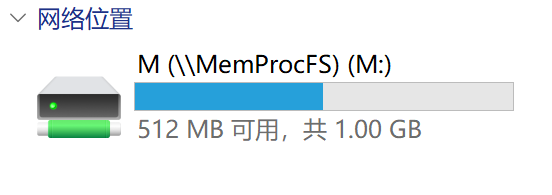

MemProcFS -device .\dump.elf默认设置下,会看到多了一个网络位置,盘符为M

打开到\misc\bitlocker目录下(其他各个文件夹内容可查阅MemProcFS文档),可以发现有文件ffffcd0bdec57820.fvek,这是BitLocker的一个解密文件,txt文件里面没有直接给出48位解密密钥,所以我们要用这个fvek文件进行解密。

解密内容

要利用这个fvek文件解密BitLocker,需要用到linux下的dislocker。这里的环境是vbx+kali。先开启vbx的共享文件夹功能,选择题目文件所在的文件夹,打开kali,进入到这个文件夹当中,打开终端,输入命令

sudo apt install qemu-utils

modprobe nbd

qemu-nbd -c /dev/nbd0 ./XYCTF.vdi

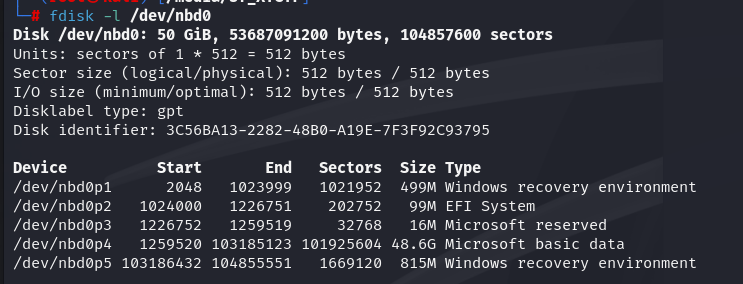

fdisk -l /dev/nbd0分区如下

显然这个/dev/nbd0p4 1259520 103185123 101925604 48.6G Microsoft basic data就是我们要的Windows分区,也就是他上了BitLocker。接下来用dislocker解密。把刚才的ffffcd0bdec57820.fvek文件复制到共享文件夹里面。

输入命令

sudo apt install dislocker

sudo mkdir /media/bitlocker

sudo dislocker -k ./ffffcd0bdec57820.fvek /dev/nbd0p4 /media/bitlocker

sudo mkdir /media/mount

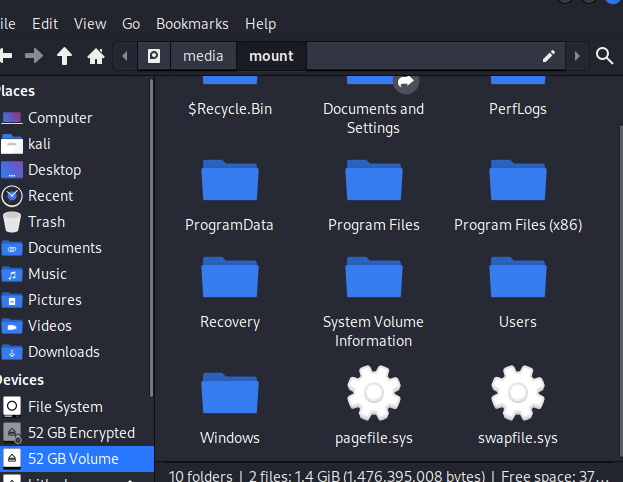

sudo mount /media/bitlocker/dislocker-file /media/mount接下来你应该就能看到多了一个没有锁的硬盘。

获取BitLocker密钥并进入系统

由于本文采用了沾滞键的漏洞进入系统,需要修改沾滞键程序setch.exe,而在linux下面这个文件是只读的,所以我们还是需要获取BitLocker密钥并在Windows环境下挂载XYCTF.vhd。我们依次进入/media/mount/Documents and Settings/XYCTF/Documents/,可以看到目录下有个recovery-key.pdf,打开就是我们要的BitLocker密钥。(当然volatility3应该也算可以直接dump出这个文件的)得到密钥

565455-019239-477983-161733-098670-712327-636042-597993

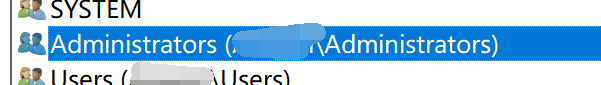

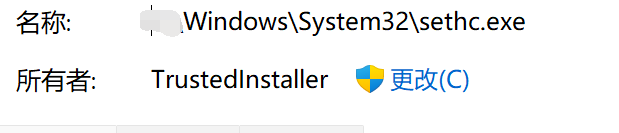

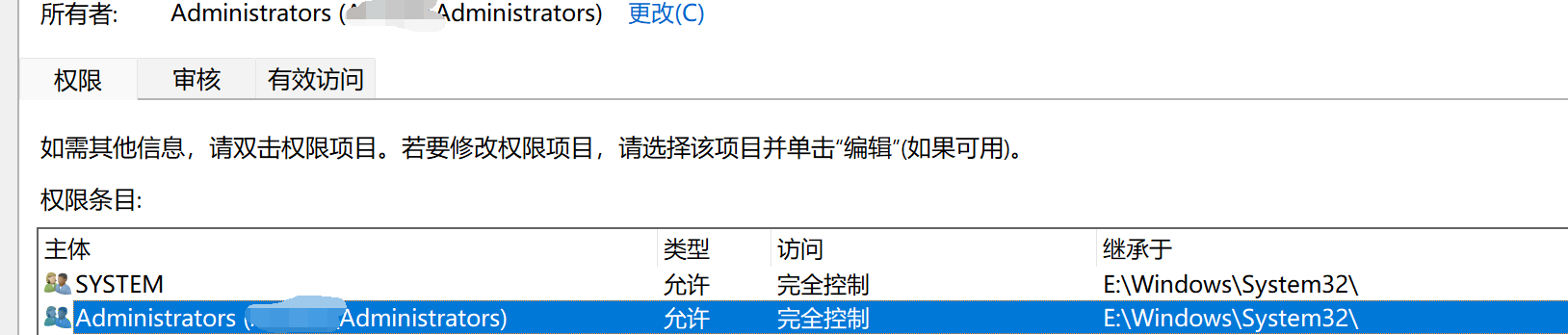

回到windows,输入密钥挂载磁盘。进入到\Windows\System32,找到setch.exe文件,右键属性,选择“安全——高级”,记录下管理员的全称:

在我这里是Administrators (renatsu\Administrators),整个复制(包括空格),然后选择更改所有者

在输入要选择的对象名称里面打上刚刚复制的Administrators (renatsu\Administrators),点击确定,然后修改管理员权限为“完全控制”(这里涉及到windows修改setch程序需要TrustedInstaller权限,但我们并不能获取到,所以要修改所有者和权限)

接下来直接把这个程序删除,把cmd.exe复制一份,改名为setch.exe就行了

进入系统

改完之后,直接右键这个虚拟盘,选择“弹出”,然后再用一次qemu_img转换成vdi文件用vbx挂载即可。打开cmd输入命令

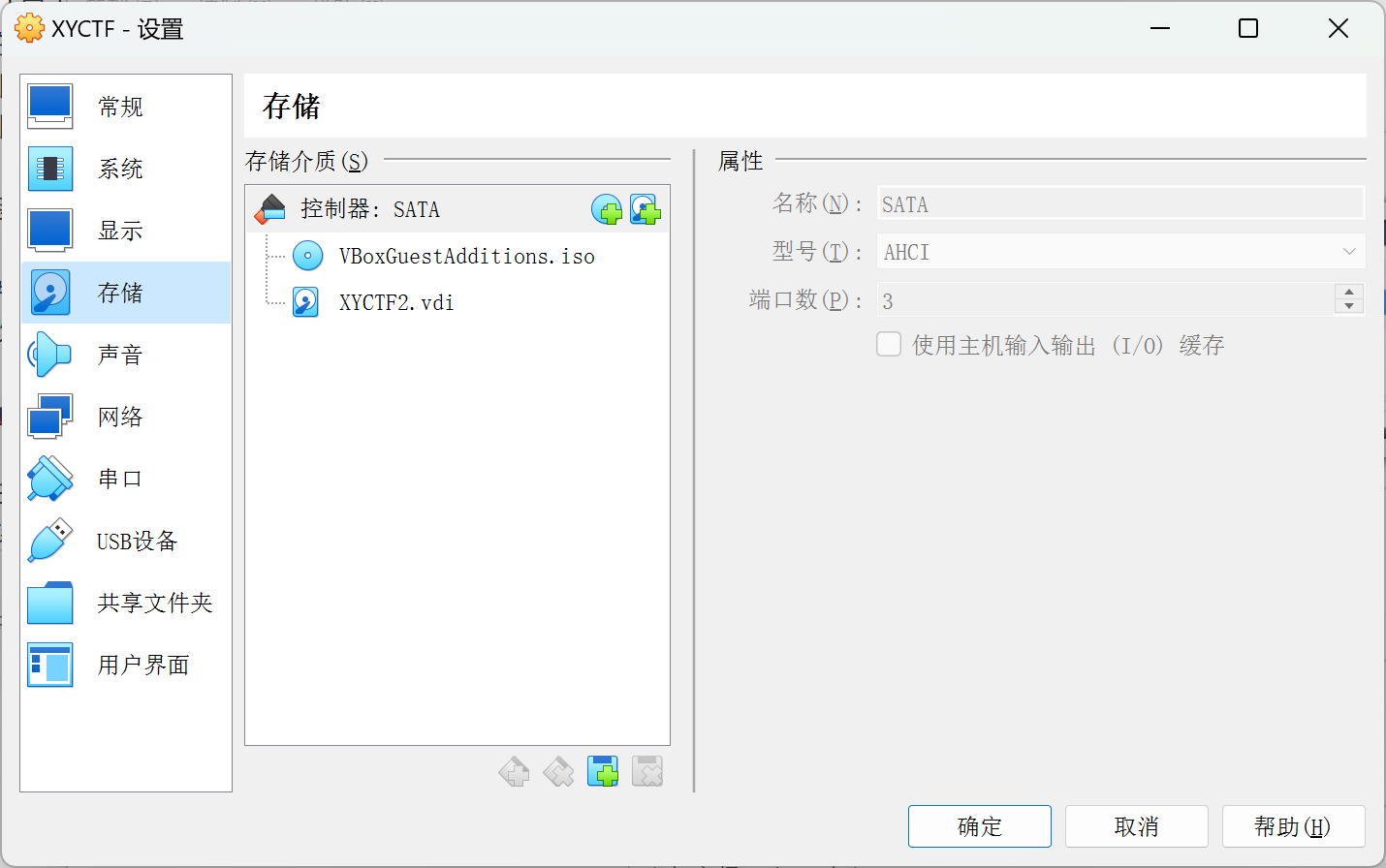

qemu-img convert -f vpc -O vdi XYCTF.vhd XYCTF2.vdi注意这里不要跟题目的XYCTF.vdi重名,vbx有校验,为了避免冲突等麻烦,直接加个2即可。稍等,打开vbx,选择“设置——存储”,把XYCTF.vdi删了,换成刚刚的XYCTF2.vdi,点确定,启动虚拟机。

开机后,连按五次shift键呼出cmd,直接输入命令

net user XYCTF 123然后你会发现输入123就可以登录系统了!

获取flag

进入到桌面,发现有两款软件kleopatra(证书管理器)与qTox(聊天软件)

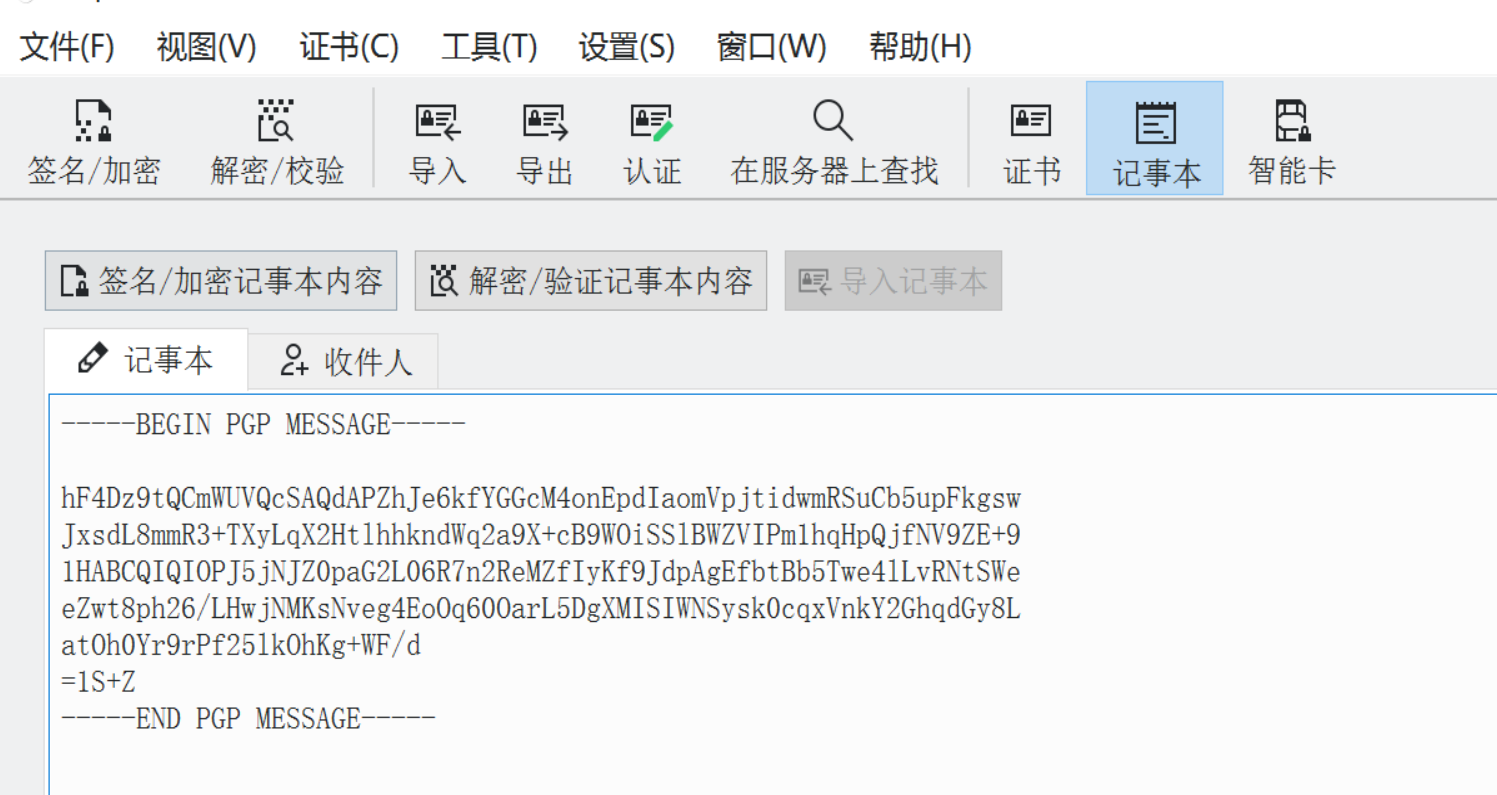

先打开qTox看看有什么猫腻,可以看到他给了个公钥和密文。再打开kelopatra,可以看到他已经帮我们导入了一个证书,也就是说要用私钥解密GPG密文。我们直接用kleopatra软件的“记事本”功能,输入我们刚刚获取的密文,点击“解密/验证记事本内容”即可得到flag。

得到的flag为

XYCTF{0dec573a-27ab-447a-a651-49309f3831c6}

非常感谢大佬Octane的帮助与支持!

GZri zqOeO WnkVH HdeHdrmP Vcljw dVlVUXGq

JmNOiLK jEA QWNwedlV eilo nxzI WDhOQKQ